티스토리 뷰

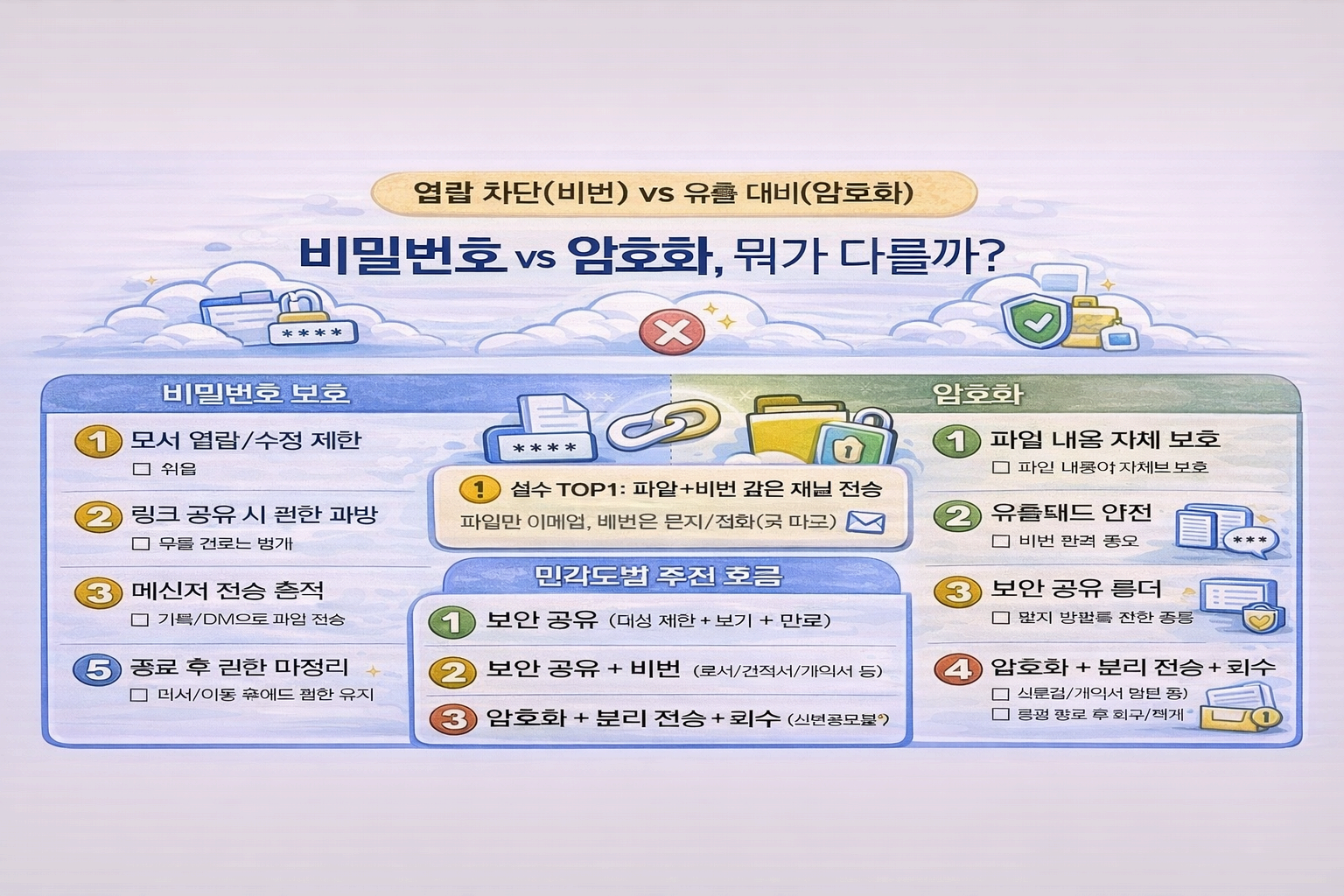

중요한 파일을 보낼 때 가장 흔히 나오는 질문이 있습니다. “이거 비밀번호 걸어서 보내면 안전한가요?” 직감적으로는 맞는 말 같습니다. 실제로 파일에 비밀번호를 걸면 열어보는 사람이 제한되는 것처럼 보이니까요. 그런데 실생활 보안에서는 ‘비밀번호가 걸렸다’는 사실만으로 안심하면 위험해질 때가 있습니다. 왜냐하면 비밀번호 보호(문서 잠금)와 암호화(Encryption)는 비슷해 보여도 목적과 강도가 다르고, 유출이 일어나는 경로(메일 첨부, 링크 공유, 메신저 전송, 클라우드 동기화)에 따라 안전성이 크게 달라지기 때문입니다.

이 글은 2026년 실사용 기준으로, 파일 비밀번호와 암호화가 각각 무엇을 막아주는지, 어떤 상황에서 충분하고 어떤 상황에서 부족한지, 그리고 현실적으로 “어떤 순서로 적용하면 가장 덜 귀찮고 가장 안전한지”를 정리합니다. 결론부터 말하면, 단순한 문서 비밀번호는 ‘문서 열람을 막는 정도’에 머무를 수 있고, 진짜 안전을 원하면 파일이 저장되는 순간부터 보호되는 ‘암호화(특히 강한 암호화 ZIP/디스크 암호화/보안 공유 기능)’를 함께 생각해야 합니다. 중요한 건 선택이 아니라 상황별 조합입니다.

서론

사람들이 “비밀번호 파일”을 좋아하는 이유는 분명합니다. 쉽고, 상대도 열 수 있고, 별도 앱 없이도 되는 경우가 많기 때문이죠. 하지만 보안 사고의 관점에서 보면, 우리가 막아야 하는 건 단순 열람만이 아닙니다. 파일은 보내는 동안 여러 곳에 흔적을 남깁니다. 이메일 서버, 메신저 서버, 수신자의 다운로드 폴더, 수신자의 클라우드 자동 백업, 회사 PC의 캐시, 링크 공유 기록 등등. 이 과정에서 파일이 유출되거나, 권한이 잘못 열리거나, 기기가 털리면 “파일이 내 손을 떠난 상태”에서 위험이 발생합니다.

그래서 질문을 바꿔야 합니다. “비밀번호를 걸면 안전한가?”가 아니라, “내가 막고 싶은 위험은 무엇인가?”입니다. - 누군가가 실수로 파일을 열어보는 것을 막고 싶다 → 문서 비밀번호도 효과가 있을 수 있습니다. - 파일 자체가 외부에 유출될 가능성을 낮추고 싶다 → 암호화가 핵심입니다. - 수신자가 여러 명이고, 권한을 회수해야 한다 → 만료/회수 가능한 보안 공유가 더 적합합니다. 이제 본론에서 “비밀번호 vs 암호화”를 정확히 분리하고, 상황별 추천 흐름을 제시하겠습니다.

본론

1) ‘비밀번호 걸기’는 보통 ‘문서 수준 보호’다

워드/엑셀/PDF에 비밀번호를 걸면, 일반적으로는 “열람/수정”을 제한합니다. 즉, 파일을 열 때 비밀번호를 요구하는 방식이죠. 이건 분명 도움이 됩니다. 하지만 주의할 점이 있습니다.

- 파일이 어디에 저장되든(메일함, 클라우드, PC) ‘파일이 존재’하는 사실은 그대로 남습니다.

- 상대가 파일을 어디에 보관하는지 통제할 수 없습니다.

- 문서 종류/설정 방식에 따라 ‘편집 제한’은 강도가 약하거나 우회 여지가 있을 수 있습니다.

즉, 문서 비밀번호는 “열어보지 못하게” 하는 데는 의미가 있지만, “유출 경로 자체를 줄이거나, 저장 흔적을 통제”하진 못합니다.

2) ‘암호화’는 파일이 저장·전송되는 전 과정에서 의미가 크다

암호화는 핵심적으로 “파일 내용이 암호문 상태로 존재”하게 만드는 겁니다. 누가 파일을 복사해도, 암호를 모르면 내용이 사실상 쓸모없는 형태가 되죠. 그래서 암호화는 다음 상황에서 특히 강합니다.

- 이메일/메신저로 파일이 떠돌 가능성이 높을 때

- 수신자의 기기 보안 수준을 신뢰하기 어려울 때(공용 PC, 회사 PC, 가족 공유 기기 등)

- 클라우드 자동 백업으로 파일이 여러 곳에 퍼질 수 있을 때

- “파일이 외부로 유출되는 것 자체”가 가장 큰 리스크일 때

즉, 암호화는 ‘문서 열람 제한’이 아니라 ‘유출되더라도 읽을 수 없게’ 만드는 방어입니다.

3) 실전에서 많이 쓰는 방식 3가지: 장단점이 다르다

- 문서 비밀번호(PDF/Office 등): 가장 쉽고 빠름. 다만 보호 범위가 문서 수준에 머물 수 있고, 파일이 퍼지는 문제는 별개.

- 암호화 ZIP(강한 암호화 옵션 사용): 파일 자체를 암호화된 컨테이너로 묶어 전송하기 좋음. 단, 수신자가 해제 방법을 알아야 하고 비밀번호 관리가 중요.

- 보안 공유(만료/회수/접근자 제한 가능한 방식): 링크 기반으로 “누가/언제까지”를 통제 가능. 대신 서비스 의존성이 있고 설정 실수 시 위험.

현실적으로는 “보안 공유”가 가장 운영이 편하고, 그 다음이 암호화 ZIP, 그 다음이 문서 비밀번호인 경우가 많습니다(상황에 따라 달라짐).

4) 가장 흔한 실수: ‘파일과 비밀번호를 같은 채널로 보내기’

비밀번호 파일의 효과를 크게 깎는 패턴이 있습니다. 파일을 이메일로 보내면서, 같은 이메일에 “비번은 1234입니다”라고 적는 경우죠. 또는 같은 카톡 대화방에 파일과 비번을 함께 보내는 경우도 많습니다. 이러면 공격자는 그 채널만 털어도 파일과 열쇠를 같이 얻습니다.

원칙: 파일과 비밀번호는 반드시 다른 채널로.

예: 파일은 이메일/링크, 비밀번호는 문자/전화/별도 메신저.

5) 추천 흐름: “민감도”에 따라 3단계로 고르면 쉽다

- 낮음(일반 자료, 유출돼도 치명적이지 않음): 링크 공유(특정 사용자 + 보기) 또는 그냥 공유하되 만료/회수 고려.

- 중간(회사 자료/견적서/개인정보 일부 포함): 보안 공유(특정 사용자 + 만료/회수) + 필요 시 문서 비밀번호 추가.

- 높음(신분증/계약서 원본/계좌정보/고객정보/급여/의료·보험): 가능하면 공유 자체를 최소화 + 마스킹 + 암호화(강한 암호화 ZIP 등) + 비밀번호는 다른 채널 + 공유 종료 후 회수/삭제.

이렇게 민감도 기준으로 선택하면 매번 고민이 줄어듭니다.

6) “파일에 비밀번호”를 걸어도 추가로 해야 하는 최소 수칙

- 비밀번호는 추측 가능한 패턴 금지(생일/전화번호/1234 등)

- 파일/비밀번호 분리 전송

- 공유 목적이 끝나면 파일 삭제/링크 회수

- 수신자에게 “보관하지 말고 처리 후 삭제”를 명시(특히 민감 문서)

보안은 상대의 습관까지 완벽히 통제할 수 없으니, 내 쪽에서 최대한 안전하게 설계해야 합니다.

7) “암호화”의 진짜 힘은 저장 장치에서도 나온다

전송뿐 아니라, 내 기기 안에서도 중요합니다. 개인 노트북/외장하드/USB에 민감 파일을 보관한다면, 파일 한두 개만 비번 걸어두는 것보다 “저장 장치 자체”가 암호화되어 있는 편이 훨씬 강한 경우가 많습니다. 기기 분실/도난은 생각보다 흔하고, 그때 파일은 통째로 노출될 수 있기 때문입니다. 즉, 전송은 암호화 ZIP/보안 공유로, 보관은 디스크 암호화/잠금 폴더로 가는 구조가 실전에서 단단합니다.

8) 최종 체크: 내가 막고 싶은 건 ‘열람’인가 ‘유출’인가

- 실수로 열람되는 것을 막고 싶다 → 문서 비밀번호도 충분할 수 있음

- 유출되더라도 내용이 읽히면 안 된다 → 암호화가 핵심

- 누가 접근했는지/언제까지인지 통제하고 싶다 → 보안 공유(만료/회수/대상 제한)

이 질문 하나로 선택이 선명해집니다.

결론

파일 비밀번호와 암호화는 비슷해 보이지만, 방어하는 영역이 다릅니다. 문서 비밀번호는 “열람 제한”에 유용하고, 암호화는 “유출되더라도 안전”을 만드는 데 강합니다. 그리고 실생활에서는 링크 공유/메신저/클라우드 동기화 때문에 파일이 여러 경로로 퍼질 수 있으므로, 2026년의 추천은 ‘상황별 조합’입니다. 낮은 민감도는 보안 공유(대상 제한+보기+만료)로 충분한 경우가 많고, 높은 민감도는 암호화(강한 암호화 ZIP 등)와 비밀번호 분리 전송, 마스킹, 공유 종료 후 회수/삭제까지를 한 세트로 운영하는 것이 안전합니다.

다음 글(75번)에서는 중요한 PDF/계약서 공유 시 안전한 전달 방법을 다룹니다. 오늘은 “보호 방식의 개념 차이”였다면, 다음 글은 계약서/증빙처럼 실제로 많이 주고받는 문서를 기준으로, 어떤 채널로 보내고 어떤 정보를 가리고 어떤 순서로 진행하면 사고가 덜 나는지 실전 프로세스로 정리하겠습니다.