티스토리 뷰

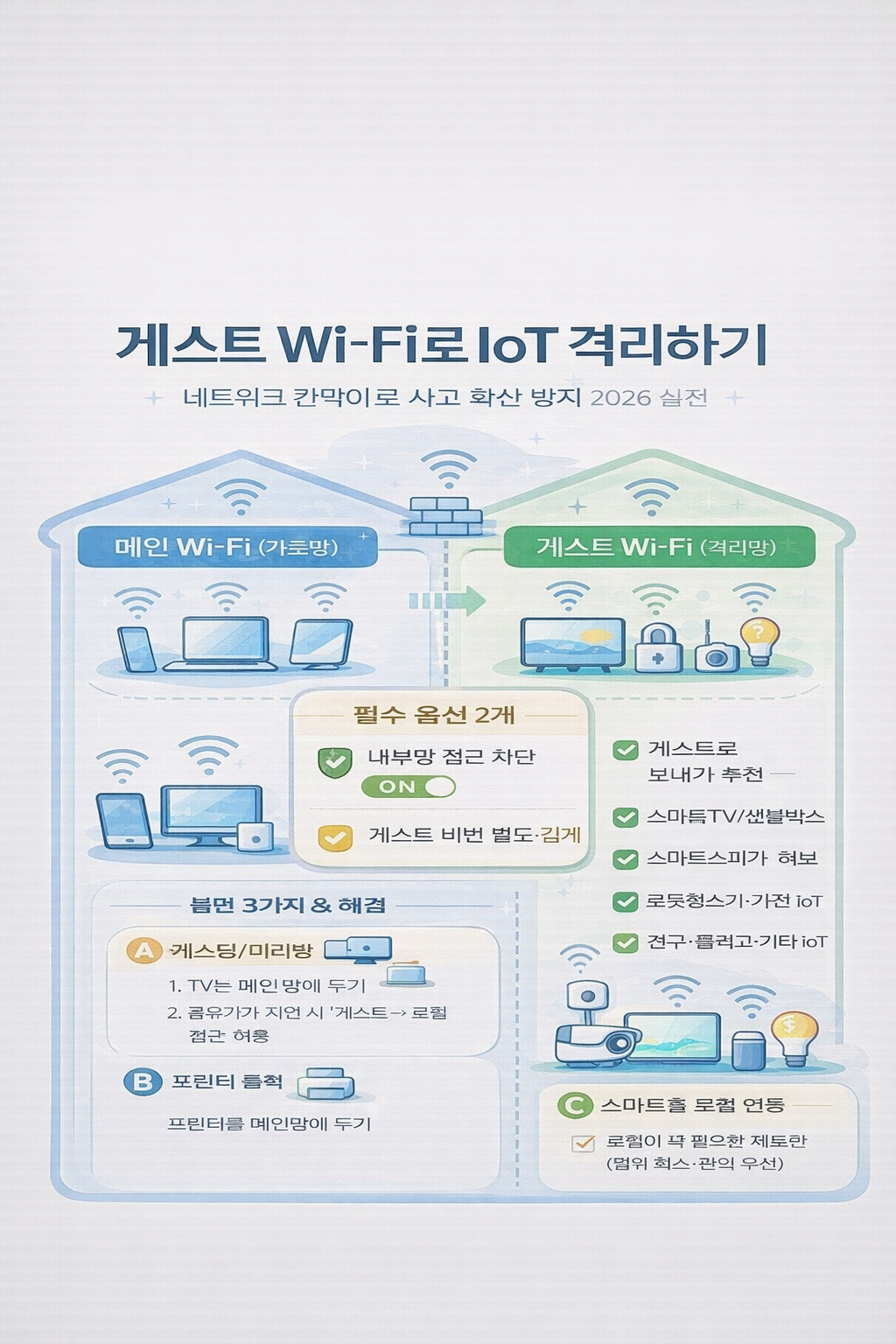

집 Wi-Fi 보안을 점검해도 마음이 완전히 놓이지 않는 이유가 있습니다. 공유기 설정을 아무리 잘 해도, 결국 집 안에는 “보안 수준이 제각각인 기기”들이 한 네트워크에 섞여 있기 때문입니다. 가족의 스마트폰·노트북은 업데이트도 비교적 잘 되고 보안 기능도 많지만, 스마트TV·로봇청소기·스마트스피커·전구·가전 IoT는 업데이트가 느리거나 기본 설정이 허술한 경우가 흔합니다. 이 IoT가 한 번 흔들리면, 네트워크 안쪽으로 이동하면서(내부 스캔/취약 장치 탐색) 가족의 핵심 기기까지 위험해질 수 있습니다. 그래서 2026년 가정 보안의 핵심은 “한 기기를 완벽하게”보다, 침입이 발생해도 피해가 번지지 않게 구조를 나누는 것입니다. 그중 가장 현실적으로 할 수 있는 ‘칸막이’가 바로 게스트 Wi-Fi입니다. 게스트 Wi-Fi는 손님용 네트워크로 알려져 있지만, 실전에서는 “IoT 격리 구역”으로 쓰는 게 훨씬 가치가 큽니다. 이 글에서는 (1) 왜 분리가 효과적인지, (2) 어떤 기기를 게스트로 보내야 하는지, (3) 설정에서 반드시 켜야 할 옵션(내부망 접근 차단), (4) 분리 후 자주 생기는 불편(캐스팅/프린터/로컬 제어)을 현실적으로 해결하는 방법까지, 집에서 그대로 적용할 수 있게 정리합니다.

서론: 게스트 Wi-Fi는 ‘방어벽’이 아니라 ‘피해 확산 방지벽’이다

보안은 종종 “문을 더 두껍게 만드는 일”로만 이해됩니다. 비밀번호를 강하게 하고, 암호화를 올리고, 업데이트를 하는 것 말이죠. 물론 중요합니다. 하지만 침입이 ‘0’이 되기는 어렵습니다. 링크 한 번, 앱 하나, 업데이트 지연 하나로 작은 구멍은 생길 수 있습니다. 이때 중요한 건 “구멍이 생겼을 때 집 전체가 무너지는가”입니다. 게스트 Wi-Fi는 이 문제를 해결하는 구조적 장치입니다. 네트워크를 둘로 나누면, IoT에서 문제가 생겨도 가족의 핵심 기기(폰/노트북/업무 계정)로 바로 접근하기가 어려워집니다. 즉, 게스트망은 완벽한 방어를 약속하진 않지만, 사고가 나도 범위를 제한해 ‘큰 피해’를 막는 쪽에 강합니다. 특히 IoT가 늘어나는 집일수록 이 칸막이의 가치가 커집니다.

본론: 게스트 Wi-Fi 분리 실전 설정(필수 옵션 + 기기 분류 + 불편 해결)

1) 먼저 기준을 세운다: 메인망은 “핵심 기기”, 게스트망은 “외부·IoT”

분리는 단순할수록 유지가 쉽습니다. 아래 기준을 기본으로 잡으면 거의 흔들리지 않습니다.

- 메인 Wi-Fi(핵심망): 가족 스마트폰, 노트북/PC, 태블릿, 업무용 기기(메일·문서·금융이 있는 기기)

- 게스트 Wi-Fi(격리망): 스마트TV/셋톱박스, 로봇청소기, 스마트스피커, 전구/플러그, 가전 IoT, 방문자 기기

이렇게 나누면 “무엇을 어디에 붙일지” 고민이 줄어듭니다.

2) 게스트 Wi-Fi에서 ‘반드시’ 확인해야 할 옵션 2개

게스트망을 켜기만 하면 “이름만 다른 같은 네트워크”가 되는 경우가 있습니다. 아래 옵션이 켜져야 칸막이 효과가 생깁니다.

- 내부망(LAN) 접근 차단 / 게스트 격리(Guest isolation) / AP Isolation 같은 옵션: 가능하면 ON

→ 의미: 게스트에 붙은 기기가 메인망(내 PC, NAS, 폰)으로 직접 접근하지 못하게 차단

- 게스트 비밀번호 별도 설정: 메인과 절대 동일하게 쓰지 말고, 충분히 길게 설정

→ “손님이 쓰는 비번이 유출되어도 메인망은 안전”이라는 구조가 만들어집니다.

3) “게스트로 보내기” 우선순위 추천(실전형)

모든 IoT를 다 옮길 필요는 없습니다. 아래부터 옮기면 체감 효과가 큽니다.

- 1순위: 스마트TV/셋톱박스(외부 통신 많고 앱 설치/광고 경로 다양)

- 2순위: 스마트스피커/허브(항상 대기, 연동 기기 많음)

- 3순위: 로봇청소기/가전 IoT(지원 종료/업데이트 지연 빈번)

- 4순위: 전구/플러그/기타 IoT(보안 수준 편차 큼)

- (상황별) CCTV: 원격 접속을 쓰는 집이라면 특히 분리 가치가 큼(다만 구성에 따라 예외가 생길 수 있어 아래 ‘불편 해결’ 참고)

4) 분리하면 자주 생기는 불편 3가지, 이렇게 해결한다

게스트 격리를 켜면 “기기 간 직접 통신”이 막히면서 불편이 생길 수 있습니다. 중요한 건 포기할지/예외를 둘지 기준을 정하는 겁니다.

- (불편 A) 캐스팅/미러링이 안 됨(폰→TV)

해결 1: 캐스팅을 자주 쓰면 TV를 메인망에 두고, 나머지 IoT만 게스트로 보내기

해결 2: 공유기가 지원하면 “게스트에서 로컬 접근 허용”을 ‘필요할 때만’ 제한적으로 사용(권장: 상시 ON은 지양)

- (불편 B) 프린터 출력이 안 됨

프린터는 로컬 네트워크 탐색이 필요한 경우가 많아 분리와 충돌합니다.

해결: 프린터는 메인망에 두는 편이 현실적입니다. 프린터 자체가 걱정이라면 펌웨어 업데이트/관리 비번/공유 설정을 강화하는 방향이 낫습니다.

- (불편 C) 스마트홈 로컬 연동이 불안정

어떤 제품은 클라우드로 제어되어 게스트에서도 잘 되고, 어떤 제품은 로컬 브로드캐스트를 써서 같은 망이 필요합니다.

해결: “자주 쓰는 로컬 연동만 메인”으로 예외를 두고, 나머지는 게스트로. 즉, 편의가 큰 기능만 예외로 남기고 전체 구조는 분리를 유지하는 게 안전/편의 균형이 좋습니다.

5) 운영 습관 4개만 잡으면 유지가 쉬워진다

- 손님은 항상 게스트로만 접속(메인 비번은 공유하지 않기)

- IoT 기기를 새로 사면 “일단 게스트에 붙이고 시작”하는 습관

- 게스트 비밀번호는 “손님이 많이 바뀌는 집”이면 가끔 갱신(예: 분기 1회 수준)

- 공유기 접속 기기 목록을 월 1회만 봐도 ‘모르는 기기’가 빨리 눈에 띕니다

6) 더 강한 구성(가능한 경우): 3분할(메인/IoT/방문자)

메시 Wi-Fi나 고급 공유기는 SSID를 3개로 나누거나 VLAN/IoT 전용망을 제공하기도 합니다.

- 메인: 가족 핵심 기기

- IoT: 기기만 모아둔 중간 격리망(필요 시 일부 로컬 허용)

- 방문자: 완전 격리(인터넷만)

가능하다면 베스트지만, 대부분의 집에서는 메인 + 게스트(=IoT 격리)만으로도 방어 수준이 확 올라갑니다.

결론: 게스트 Wi-Fi는 가장 쉬운 ‘보안 설계’이자, 가장 강한 ‘확산 차단’이다

게스트 Wi-Fi 분리는 보안을 어렵게 만들지 않습니다. 오히려 “무슨 설정을 더 해야 하지?”가 아니라, “어떤 기기를 어디에 둘까?”라는 생활형 선택으로 보안을 끌어올립니다. IoT는 편리하지만 통제가 어렵고, 업데이트도 불규칙합니다. 그렇기 때문에 IoT를 가족의 핵심 기기와 같은 네트워크에 두는 순간 공격면이 늘어납니다. 게스트망으로 IoT와 방문자를 분리하고, 내부망 접근 차단 옵션을 켜두면, 침입이 발생하더라도 피해가 가족의 주요 계정/문서/금융으로 번질 가능성을 줄일 수 있습니다. 다음 글(34번)에서는 블루투스 자동 연결 끄기가 중요한 이유를 이어서 다룹니다. 와이파이처럼 “자동 연결이 주는 편의”가 어떤 보안 리스크(원치 않는 연결/추적/오작동)로 이어질 수 있는지, 불편은 최소로 하면서 안전을 올리는 설정 흐름을 정리하겠습니다.